O live CD do Fedora vem por padrão no idioma americano para quem o inicializa em modo texto. Também é possível que em alguma atualização indesejada, ou mesmo configuração feita pelo próprio usuário, crie-se um cenário idiomático desconfortável.

Em vista disso segue a dica.

Digite o comando:

$ system-config-language

Você entrará em um assistente de configuração de idioma bem simples e intuitivo.

Caso a mudança de idioma não seja feita, outra forma de configurar é mudando o valor da variável de ambiente $LANG:

$ LANG=`cat /usr/share/system-config-language/locale-list | grep -i "brasil"|cut -d" " -f1`

Nestes casos é comum que o teclado também venha com o padrão americano na sua configuração, para ajustar isso digite:

$ system-config-keyboard

quinta-feira, 8 de novembro de 2012

segunda-feira, 8 de outubro de 2012

Tutorial Sea Tools para DOS

SeaTools para DOS é uma ferramenta de diagnósticos abrangentee fácil de usar, que o ajuda a determinar rapidamente oque está impedindo que você acesse os dados de seu computadordesktop ou notebook. Ele inclui vários testes que examinarãoo meio físico da unidade Seagate, Maxtor ou de qualquermarca. Esta orientação vale tanto para a versão antiga (texto)quanto para a nova (GUI).

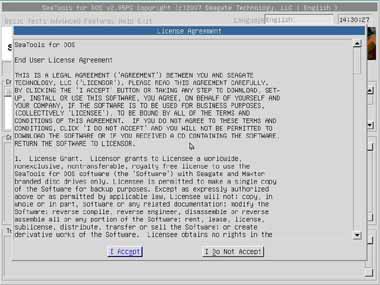

Para usar o SeaTools para DOS, escolha fazer o download da versão em disquete ou da versão de imagem de CD inicializável. Criação de disquete Para a versão em disquete, você precisará de um disquete de 1,44 MB. Clique no arquivo .EXE baixado do site da Seagate e siga as instruções da tela. Criação de um CD usando o arquivo .ISO da imagem de CD inicializável. Consulte o artigo da BC 201431 para obter detalhes sobre a gravação do arquivo .ISO em um CD. Apenas copiar os arquivos em um CD não funcionará; o arquivo deve ser gravado no CD como uma imagem. Depois de criar a mídia inicializável, reinicie o computador com a mídia na unidade. Se o computador não iniciar a partir da mídia, pode ser preciso ajustar a ordem de inicialização no BIOS do computador. Consulte o artigo da BC 184971 ou o guia do usuário do computador para obter informações sobre a alteração da seqüência de inicialização. Este documento cobre as versões nova e antiga do SeaTools para DOS. O guia para a versão mais recente encontra-se logo abaixo. Para a versão mais antiga, clique aqui. SeaTools para DOS, versão nova: Na inicialização, você verá um Contrato de licença de usuário final.  Clique em I Accept (Eu aceito) para continuar.

Clique em I Accept (Eu aceito) para continuar.Com isso você será levado para a página do menu principal.  No menu "Basic" (Básico):

No menu "Basic" (Básico):

Recursos avançados

Recursos avançados

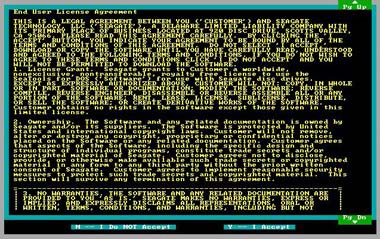

Versão antiga Após a inicialização no SeaTools surgirá um contrato de licença.  Leia o contrato e pressione "Y" para aceitar os termos e continuar com o teste, ou pressione "N" para sair do programa. Use as teclas "Page Up" e "Page Down" para rolar a tela.

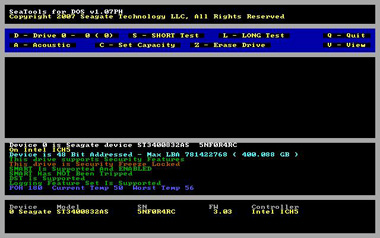

Leia o contrato e pressione "Y" para aceitar os termos e continuar com o teste, ou pressione "N" para sair do programa. Use as teclas "Page Up" e "Page Down" para rolar a tela.Após concordar com os termos da licença, a tela do teste aparece.  Veja os vários elementos da tela de teste da versão antiga.

Veja os vários elementos da tela de teste da versão antiga.

A explicação para o texto colorido na parte inferior da tela segue abaixo:

A explicação para o texto colorido na parte inferior da tela segue abaixo:Texto branco: O dispositivo (isto é, dispositivo 0) e seus números de modelo e de série. Texto amarelo: Conjunto de chipes da placa-mãe. Texto azul-piscina: Indica se a placa-mãe suporta LBA de 48 bits e o LBA máximo para esta unidade, juntamente com sua capacidade. Texto verde: Status do SMART. Se o SMART falhou, não há necessidade de executar um teste. A unidade deve ser substituída. Texto verde: Status do suporte a DST (Autoteste da unidade) – Se o DST for suportado, será usado durante o teste. Texto azul: Status da temperatura de operação – Temperatura atual e máx. registrada – útil para determinar se o calor é um fator no problema ou falha da unidade. Consulte o manual do produto para obter a temperatura de operação especificada. A "Worst Temp" (Pior temperatura) refere-se à temperatura mais alta registrada para a unidade durante toda sua vida útil. Uma leitura incomum normal exibe 253 Celsius, o quesignifica apenas que a unidade não suporta o recurso deleitura da temperatura. Não há com que se preocupar. POH = Power on Hours – Indica há quanto tempo a unidade está em funcionamento em toda sua vida útil. Teste acústico  Uma vez ativado, a unidade diminuirá sua velocidade, para que você possa verificar se o ruído vem da unidade ou de outros componente (como uma ventoinha do computador). A unidade continuará coma velocidade reduzida até que o usuário pressione uma tecla.

Uma vez ativado, a unidade diminuirá sua velocidade, para que você possa verificar se o ruído vem da unidade ou de outros componente (como uma ventoinha do computador). A unidade continuará coma velocidade reduzida até que o usuário pressione uma tecla.A janela pop-up permanecerá aberta por vários segundos, até que a unidade acelere novamente. Definir capacidade

Preenchimento com zeros Opções do menu principal: Z-Erase Drive (Apagar unidade) é a opção de preenchimento com zeros.  Este é o submenu Zero-fill (Preenchimento com zeros).

Este é o submenu Zero-fill (Preenchimento com zeros). No submenu Zero Fill tem-se as seguintes opções:

No submenu Zero Fill tem-se as seguintes opções:

Informações da unidade É o texto em amarelo observado na parte inferior da tela do menu principal.  Mostra os discos rígidos detectados

Mostra os discos rígidos detectados

Se uma unidade não aparecer nesta área, desligue o computador e confirme se a unidade está instalada corretamente. Consulte a página de assistência à instalação para obter detalhes sobre a configuração de vários tipos de unidades. Este utilitário não detectará unidades externas. Use o para Windows para testar unidades externas. Arquivo de log O arquivo de log é armazenado na mídia de inicialização, se for regravável, ou na memória, para a versão em CD. É armazenado como: Serial#.LOG Ex: 5NF0R4RC.LOG Para exibir o log no software, pressione V. Para sair do visualizador de log, pressione a tecla Esc. Status do teste (durante um DST)  Durante um teste, a parte superior da tela exibe uma barra de andamento e a área central mostra os resultados.

Durante um teste, a parte superior da tela exibe uma barra de andamento e a área central mostra os resultados.Após a conclusão do teste, a área central continua a mostrar o resultado e a parte superior volta a mostrar as opções de comando. Reparação de setores inválidos (Teste completo) Se forem encontrados blocos inválidos durante um teste completo,surgirá um aviso perguntando como proceder. A tela abaixo aparece ao final do exame ou se o usuáriocancelar o teste, caso tenham sido descobertos setores inválidosna unidade. Exemplo:  Siga as instruções da tela para continuar.

Siga as instruções da tela para continuar.Para mais informações sobre o para DOS, consulte o arquivo readme.txt. Referência: http://knowledge.seagate.com/articles/pt_BR/FAQ/201271br |

segunda-feira, 24 de setembro de 2012

Comandos para Fedora

# getconf LONG_BIT = Mostra se o S.O é 32 ou 64 bits

#grep flags /proc/cpuinfo = Para saber qual a arquitetura do CPU, O comando irá retornar inúmeras "flags". Procure por alguma que tiver "lm" escrito. Por exemplo, "lm constant_tsc".

Se essa flag existir, seu CPU suporta 64 bits :)

quinta-feira, 30 de agosto de 2012

Codecs para Linux Fedora - MP3

Para a reprodução de arquivos multimídia que tenham formatos proprietários, é necessária a instalação de alguns codecs no fedora. Esses codecs lhe darão suporte a formatos de áudio e video como.mp3, .wma, .avi, .wmv, .rmvb entre muitos outros. Para ter acessos a formatos proprietários, tenha certeza que o repositório RPMFusion foi habilitado.

#rpm -ivh http://download1.rpmfusion.org/free/fedo…

# rpm -ivh http://download1.rpmfusion.org/nonfree/f…

#rpm -ivh http://rpm.livna.org/livna-release.rpm

Referências:

http://projetofedora.org/wiki/index.php/Codecs

Codecs gstreamer

Para instalar os codecs gstreamer, logue-se como root e instale-os com o comando:

# yum install gstreamer gstreamer-ffmpeg gstreamer-plugins-bad gstreamer-plugins-bad-free

gstreamer-plugins-bad-free-extras gstreamer-plugins-bad-nonfree

gstreamer-plugins-base gstreamer-plugins-good gstreamer-plugins-ugly

Nota: O comando acima deve ser digitado em uma única linha. Se todos os nomes não couber em uma única linha (muito provável), não se preocupe, continue digitando todos os nomes do pacotes e então depois dê um ENTER.

Codecs da biblioteca xine

Para instalar os codecs da biblioteca xine, logue-se como root e instale-os com o comando:

# yum install xine-lib xine-lib-extras xine-lib-extras-freeworld

Codecs do mplayer

Mplayer é talvez o player de video mais famoso no mundo GNU/Linux. Possui um conjunto de codecs capaz de reproduzir qualquer formato de video. Mesmo que você não o instale no seu sistema, provavelmente irá necessitar dos codecs que ele utiliza, visto que esses também são usados por outras aplicações.

Para instalá-los, logue-se como root e entre com o comando:

# rpm -Uvh http://www.lonelyspooky.com/easylife/mplayer-codecs-all-20071007-1.i386.rpm

O rpm irá baixar e instalar esse pacote pra você.

NOTA: Esse pacote de codecs para o mplayer é somente para um PC de 32 bits! Caso queira, o easyLife pode instalar automaticamente todos os codecs que provavelmente você irá necessitar.

O pacote libdvdcss

Um pacote que será muito útil para usuários que pretendem assistir DVD no Fedora é o libdvdcss, mas esse pacote, por alguma razão, não se encontra no RPMFusion. É necessário o repositório livnapra isso.

Para habilitá-lo, logue-se como root e entre com o comando:

# rpm -Uvh http://rpm.livna.org/livna-release.rpm

Depois basta instalar o pacote:

# yum install libdvdcss

O repositório livna pode ser desabilitado depois disso, visto que sua utilidade é somente para a instalação desse pacote. Você pode facilmente fazer isso com o comando:

# sed -i 's/enabled=1/enabled=0/g' /etc/yum.repos.d/livna.repo

como root.

Alternativamente, você pode editar o arquivo /etc/yum.repos.d/livna.repo e trocar a linha

enabled=1

por

enabled=0

Outros pacotes úteis

Logue-se como root e entre com o comando:

# yum install faad2 faac libdca wget compat-libstdc++-33 compat-libstdc++-296

Pronto, os codecs necessários para o seu Fedora reproduzir qualquer formato multimídia devem estar instalados. :-)

#rpm -ivh http://download1.rpmfusion.org/free/fedo…

# rpm -ivh http://download1.rpmfusion.org/nonfree/f…

#rpm -ivh http://rpm.livna.org/livna-release.rpm

Referências:

http://projetofedora.org/wiki/index.php/Codecs

segunda-feira, 27 de agosto de 2012

Configurando o Layout de teclado no console Linux Fedora

Para plataformas RED HAT que necessitam realizar a troca do layout de teclado no modo texto do Linux (console tty, CRTL+ALt+F2, F3, etc…), e que de quebra não possua a ferramenta system-config-keyboard-tui ou system-config-keyboard pode alterar a configuração através do arquivo /etc/sysconfig/keyboard. Neste arquivo deve conter uma linhaKAYTABLE=”LAYOUT DESEJADO”.

Seguem exemplos dos dois mais usados:

KEYTABLE=”br-abnt2″

KEYTABLE=”us”

ou

temporariamente pode se usar o comando loadkeys =D

$loadkeys us

$loadkeys br-abnt2

$loadkeys br-abnt2

quarta-feira, 22 de agosto de 2012

Reparando o boot do Windows 7

Quando você inicializa o DVD de recuperação ou instalação do Windows 7, terá uma tela parecida com a da imagem abaixo, onde você deve clicar em "Reparar o computador":

Depois que clicar nesta opção, o sistema irá tentar encontrar as instalações do Windows presentes no seu computador, quando encontrar, clique em "Avançar" para que o sistema tente recuperar a instalação selecionada:

Na maioria dos casos, o sistema não consegue recuperar automaticamente o sistema, sendo necessário realizar a recuperação manualmente:

Neste caso, clique para exibir as opções avançadas de recuperação do sistema:

Dentro das opções avançadas de recuperação, você encontra o "Prompt de Comando", então clique nesta opção para tentarmos recuperar o sistema de boot do seu Windows 7. Existem dois comandos que podem ser úteis nestes casos, um deles repara a MBR do disco rígido e o outro repara o próprio boot do Windows, então tente com as duas opções, exemplo:

bootrec /fixmbr

bootrec /fixboot

Em caso de dúvida, digite:

bootrec /? E o sistema irá listar as opções possíveis:

Depois disso, é só reiniciar o seu computador e pronto.

terça-feira, 21 de agosto de 2012

Windows Server 2003 - Modelos de segurança

Introdução

Utilizamos os modelos de segurança para implementar segurança no Windows Server 2003, tanto a nível local quanto a nível de domínio. Os modelos de segurança são nada mais do que várias diretivas de segurança (as mesmas utilizadas pelas GPOs) configuradas em um arquivo. Podemos utilizar os modelos de segurança padrões do Windows Server 2003 ou criar um novo modelo de segurança.

Antes de aplicarmos os modelos de segurança, devemos verificar quais alterações serão feitas em nosso sistema, e se os modelos padrões atendem nossas necessidades. Os modelos de segurança estão armazenados na pasta %systemroot%\security\templates.

Figura 1 – Modelos de Segurança

Os modelos padrões são os seguintes:

- Compatws – Aplica permissões em alguns arquivos e registros do Windows com o intuito de permitir a execução de aplicativos legados. Com isso, o nível de segurança do Windows Server 2003 é reduzido.

- DC Security – Aplica as configurações padrões de um Controlador de Domínio.

- Hisecdc – É um modelo de segurança extremamente forte, que aumenta o nível de segurança do NTLM, desabilita serviços não necessários e aplica permissões em arquivos e no registro do Windows. Além disso, remove todos os usuários que estão no grupo Power Users.

- Hisecws – É um modelo de segurança extremamente forte, que aumenta o nível de segurança do NTLM, aplica permissões em arquivos e no registro do Windows, remove todos os usuários que estão no grupo Power Users e limita o grupo local Administrators aos membros Domain Admins e Administrator.

- Iesacls – Aplica permissões em chaves do registro do Windows relacionadas ao Internet Explorer. Adiciona a permissão Read e Full Control para o grupo Everyone.

- Rootsec – Aplica permissões na raiz do drive do sistema.

- Securedc – Aplica diversas configurações de segurança, aumentando a complexidade das políticas de senhas. Aplica também restrições ao Lan Manager.

- Securews – Aplica diversas configurações de segurança, aumentando a complexidade das políticas de senhas. Aplica também restrições ao Lan Manager.

- Setup security – Aplica as configurações padrões do Windows, configuradas logo após a instalação do Windows.

Através do console Security Configuration and Analysis (Configuração e Análise de Segurança), podemos analisar um modelo de segurança, comparando-o com as configurações já definidas em um computador. Podemos também aplicar um modelo de segurança no computador.

Exemplo prático – Analisar um modelo de segurança e salvar o console.

- Clique em Iniciar, Executar, digite mmc e tecle Enter.

- No menu Arquivo clique em Adicionar/remover snap-in.

- Clique em Adicionar.

- Clique sobre Configuração e análise de segurança e clique em Adicionar.

Figura 2 – Configuração e análise de segurança

- Clique em Fechar e OK.

- Clique com o botão direito sobre Configuração e análise de segurança e clique em Abrir banco de dados.

- Digite teste.sdb e clique em Abrir.

- Escolha o modelo de segurança que deseja analisar e clique em Abrir. Para o nosso exemplo escolha o modelo de segurança hisecdc.

Figura 3 – Modelos de segurança

- Agora clique com o botão direito sobre Configuração e análise de segurança e clique em Analisar computador agora.

- Clique em OK e aguarde até que a análise seja executada.

- Expanda todas as opções do lado esquerdo da tela e verifique do lado direito as diferenças entre as configurações do modelo de segurança escolhido (hisecdc) e as configurações do computador.

Figura 4 – Configuração e Análise de Segurança

- Verifique que aparecerão várias diretivas com um “X” vermelho. Isso significa que as configurações do modelo de segurança e as configurações aplicadas no computador estão diferentes.

- Agora vamos salvar esse console. Para isso clique no menu Arquivo e clique em Salvar.

- Defina o nome do console e o local onde este será salvo. Clique em Salvar.

- Feche o console.

Exemplo prático – Aplicar um modelo de segurança.

- Abra o console criado anteriormente.

- Clique com o botão direito sobre Configuração e análise de segurança.

- Clique em Configurar computador agora. Lembre-se que o modelo de segurança que será aplicado é o hisecdc, o qual selecionamos e efetuamos a análise no exercício anterior.

- Clique em OK.

- Aguarde até o que novo modelo seja aplicado e feche o console mmc.

- Para visualizar todas as configurações de segurança do Windows Server 2003 utilizamos o console Diretivas de segurança local, localizado em Ferramentas administrativas.

Figura 5 – Diretivas de segurança local

Para visualizarmos todos os modelos de segurança disponíveis e suas configurações, utilizamos o console Modelos de segurança. Nesse console podemos também criar um novo modelo de segurança a partir de um modelo pronto.

Exemplo prático – Visualizar os modelos de segurança padrão e suas configurações e criar um novo modelo de segurança.

- Clique em Iniciar, Executar, digite mmc e tecle Enter.

- No menu Arquivo clique em Adicionar/remover snap-in.

- Clique em Adicionar.

- Clique sobre Modelos de segurança e clique em Adicionar.

- Clique em Fechar e OK.

- Expanda as opções até que os modelos de segurança sejam exibidos. Verifique as configurações das diretivas de segurança de cada modelo de segurança.

Figura 6 – Modelos de Segurança

- Clique com o botão direito sobre o modelo de segurança hisecdc e clique em Salvar como.

- Digite o nome do arquivo e clique em Salvar. Para esse exemplo digite ModeloCustomizado e clique em Salvar.

Figura 7 – Salvar um novo modelo de segurança

- Observe que o novo modelo de segurança foi criado e já aparece na lista de modelos de segurança.

Figura 8 – Novo modelo de segurança

- Agora é só fazer as configurações desejadas no novo modelo de segurança e fechar o console. Ao fechar o console será perguntado se deseja salvar as alterações feitas no novo modelo de segurança, caso alguma alteração tenha sido feita. Clique em Sim para salvar ou em Não para descartar as alterações.

Figura 9 – Salvar alterações no novo modelo de segurança

Quando estamos utilizando as diretivas de segurança de domínio (GPO’s), podemos importar um modelo de segurança para uma GPO e aplicar esse modelo em todos os computadores do domínio.

Exemplo prático – Importar um modelo de segurança para uma GPO.

- Efetue logon com uma conta de usuário com direitos administrativos.

- Abra o console Usuários e Computadores do Active Directory.

- Clique com o botão direito sobre o domínio e escolha a opção Propriedades.

- Clique na aba Diretiva de grupo.

Figura 10 – Diretiva de grupo de domínio

- Dê 2 cliques sobre a GPO desejada ou selecione a GPO e clique em Editar.

- Acesse a opção Configuração do computador, Configurações do Windows, Configurações de segurança.

Figura 11 – Diretiva de grupo de domínio

- Clique com o botão direito sobre Configurações de segurança e escolha a opção Importar diretiva.

Figura 12 – Importar Diretiva

- Será exibida a tela acima, com todos os modelos de segurança disponíveis. Selecione o modelo de segurança desejado (que será importado para a diretiva de segurança do domínio) e clique em Abrir.

- Pronto, agora todas as configurações do modelo de segurança selecionado acima serão aplicadas em todos os computadores do domínio, via GPO. Percebam como é bem mais fácil importar um modelo de segurança para uma GPO do que configurar diretiva por diretiva em uma GPO.

Contamos ainda com um comando utilizado para configurarmos os modelos de segurança. Esse comando é o secedit. Com a utilização desse comando teremos alguns recursos adicionais.

Apresentamos abaixo alguns parâmetros que podem ser utilizados com o secedit:

- Secedit /analyze – esse comando analisa a segurança do sistema. Podemos utilizar os seguintes parâmetros:

- /db – Fornece o caminho para um banco de dados que contém a configuração armazenada, na qual a análise será executada. Esse é um argumento necessário.

- /cfg – Este argumento é válido somente quando for utilizado com o parâmetro /db. É o caminho para o modelo de segurança que será importado no banco de dados para análise. Se este argumento não for especificado, a análise é executada em relação a qualquer configuração já armazenada no banco de dados.

- /log – O caminho para o arquivo de log para o processo. Se este não for fornecido, o arquivo padrão é usado.

- /quiet – Suprime a saída de log e de tela. Você ainda poderá ver resultados da análise usando o console Configuração e análise de segurança.

- Secedit /configure – esse comando configura a segurança do sistema aplicando um modelo de segurança. Podemos utilizar todos os parâmetros utilizados no comando secedit /analyze, e mais os seguintes parâmetros:

- /overwrite – Este argumento é válido somente quando o parâmetro /CFG também for usado. Especifica se o modelo de segurança no argumento /CFG deve sobrescrever qualquer modelo ou modelo composto armazenado no banco de dados, em vez de acrescentar os resultados ao modelo armazenado. Se este argumento não for especificado, o modelo no argumento /CFG será acrescentado ao modelo armazenado.

- /areas – Especifica as áreas de segurança a serem aplicadas ao sistema. O padrão é "todas as áreas". Cada área deve ser separada por um espaço. As áreas podem ser:

- SECURITYPOLICY – Diretiva local e diretiva de domínio para o sistema, incluindo diretivas de conta, de auditoria e assim por diante.

- GROUP_MGMT – Definições de grupo restritas para quaisquer grupos especificados no modelo de segurança.

- USER_RIGHTS – Direitos de logon de usuário e concessão de privilégios.

- REGKEYS – Segurança em chaves de registro local.

- FILESTORE – Segurança no armazenamento de arquivo local.

- SERVICES – Segurança para todos os serviços definidos.

- Secedit /refreshpolicy – esse comando não existe mais no Windows Server 2003. Foi substituído pelo comando gpupdate.

- Secedit /export – esse comando exporta um modelo armazenado em um banco de dados para um arquivo de modelo de segurança. Podemos utilizar todos os parâmetros utilizados no comando secedit /analyze, acrescido do parâmetro /areas, e mais o seguinte parâmetro:

- /mergedpolicy – Mescla e exporta configurações de segurança de diretiva local e de domínio.

- Secedit /validate – esse comando valida a sintaxe de um modelo de segurança que você deseja importar para um banco de dados para análise ou aplicação no sistema. O único parâmetro utilizado é:

- Nome_do_arquivo: nome do arquivo do modelo de segurança.

quinta-feira, 16 de agosto de 2012

Pen Drive Bootavel (PREPARAÇÃO)

Coloque seu pen drive na porta USB e aguarde que o Windows o reconheça;

1º - Clique no botão INICIAR, EXECUTAR, digite CMD e tecle enter, isso abrirá o PROMPT DE COMANDO;

2º - Na linha de comandos, digite DISKPART e tecle enter, será exibida uma tela com uma série de informações do utilitário;

3º - Digite LIST DISK e tecle enter;

O utilitário exibirá uma lista com todas as unidades de disco instaladas em seu computador, inclusive as unidades USB, numerando-as a partir do número ZERO;

No meu caso, o pen drive kingston foi a última unidade reconhecida, recebendo o número 4. É muito importante que você preste atenção no número correto da unidade que representa o seu pen drive. Normalmente, os computador possuem apenas uma unidade de disco, que recebe o número zero, fazendo com que o pen drive receba o número 1. Eu identifiquei meu pen drive pelo tamanho da unidade, perceba, na imagem, que a unidade 4 é a que mais se aproxima de 4GB, o tamanho do pen drive. Para evitar confusões, usarei o texto NÚMERO_DA_UNIDADE nos comandos abaixo, você deve trocar esse texto pelo número da unidade em seu caso.

4º - Digite SELECT DISK "Nº da unidade" e tecle enter;

5º - Digite CLEAN e tecle enter;

6º - Digite CREATE PARTITION PRIMARY e tecle enter;

7º - Digite ACTIVE e tecle enter;

7º - Digite ACTIVE e tecle enter;

9º - Digite SELECT PARTITION 1 e tecle enter;

10º - Digite FORMAT FS=NTFS e tecle enter;

11º - Digite ASSIGN e tecle enter;

O processo de formatação levou cerca de 15 minutos em meu computador;

Após a formatação, digite ASSIGN e tecle enter;

12º - Por fim, digite EXIT e tecle enter;

A imagem abaixo mostra todos os passos executados nesse processo:

Estamos quase lá, faltam dois pequenos passos:

Estamos quase lá, faltam dois pequenos passos:

Antes de mais nada, acesse o ícone MEU COMPUTADOR (duplo clique) e confira quais as letras que designam sua unidade de DVD e seu pen drive. No meu caso, as letras são E: para o DVD e G: para o pen drive: Mais uma vez, muita atenção, abaixo usarei os textos LETRA_DVD para a letra que corresponte ao DVD e LETRA_PEN, para a letra que se refere ao pen drive.

No DVD do Windows 7 ou do Windows Vista (ou em suas imagens de instalação devidamente descompactadas), há uma pasta chamada BOOT, com um utilitário para preparação do Pen drive para boot.

Na linha de comando, digite LETRA_DVD: e tecle enter (por exemplo D:)

Depois, para acessar a pasta BOOT do DVD, digite CD BOOT e tecle enter;

Na pasta BOOT, digite o comanto BOOTSECT /NT60 LETRA_PEN: e tecle enter;

Confira na imagem abaixo:

Agora, só falta copiar TODO o conteúdo do DVD de instalação do Windows 7, ou Windows Vista, para o pen drive, em sua raiz.

Para instalar o sistema operacional, usando o pen drive:

Desligue o computador destino (que receberá o sistema operacional);

Insira o Pen drive na porta USB;

Menu de escolha da unidade de boot

Selecione a unidade USB e siga com a instalação do Windows.

sexta-feira, 10 de agosto de 2012

Seriais para testes

NERO 6

1A23-0006-7130-1204-8976-4901 or

1A23-0096-5034-8999-8052-2067

1A23-0096-5034-8999-8052-2067

WIN 98

SK BX9XH-7PWKG-GWYQR-YBD QD-GVPBW

CZ B6CGJ-BW4TT-6336M-KFHQF-4M72G

CZ B6CGJ-BW4TT-6336M-KFHQF-4M72G

WIN 98 se

FT9CH-XVXW7-7BFCM-RPR49-VDHYD

WIN ME

PWVYM-TX8TJ-VW6J2-H6V33-M67D3

WIN XP

THMPV-77D6F-94376-8HGKG-VRDRQ

ou

HWVYC-YRM8B-J2VWY-D47YW-8XMMY

ou

HWVYC-YRM8B-J2VWY-D47YW-8XMMY

segunda-feira, 6 de agosto de 2012

Habilitar ou desabilitar a sequência CTRL+ALT+DELETE

Para que possamos habilitar ou desabilitar a sequência CTRL+ALT+DELETE e que você faça logon, vá para a seção "Corrigir para mim". Se você preferir corrigir o problema sozinho, vá para a seção "Desejo corrigir sozinho".

Corrigir para mim

Para corrigir esse problema automaticamente, clique no botão ou link Fix it. Clique em Executar na caixa de diálogoDownload de Arquivo e siga as etapas descritas no Assistente de correção.

Observações

- Se o computador fizer parte de um domínio, talvez haja diretrizes definidas no domínio que substituirão as configurações feitas no computador local.

- Esse assistente pode estar apenas em inglês, mas a correção automática também funciona para versões do Windows em outros idiomas.

- Se você não estiver usando o computador que apresentou o problema, salve a solução Fix it em uma unidade flash ou em um CD e execute-a no computador que apresentou o problema.

Desejo corrigir sozinho

No Windows XP, siga estas etapas:- Faça logon no computador como administrador.

- Clique em Iniciar, clique em Painel de Controle e clique duas vezes em Contas de Usuário.

- Clique em Alterar a maneira como os usuários fazem logon ou logoff.

- Marque a caixa de seleção Use a tela de Boas-vindas se quiser desabilitar a sequência CTRL+ALT+DELETE.

- Clique em Iniciar, clique em Executar, digite Control Userpasswords2 e pressione ENTER.

Observação A caixa de diálogo a seguir poderá ser exibida:

Você deve ser membro do grupo Administradores neste computador para abrir as Contas de Usuário. Você está registrado com um nome de usuário e a conta não é membro do grupo Administradores.

Nessa condição, será necessário digitar o nome de usuário e senha do administrador do computador quando solicitado pelo sistema. - Clique na guia Avançado.

- Na seção Logon seguro, desmarque a caixa de seleção Exigir que os usuários pressionem Ctrl+Alt+Delete se quiser desabilitar a sequência CTRL+ALT+DELETE.

- Clique em Iniciar, digite Control Userpasswords2 na caixa Pesquisar e pressione ENTER.

Observação Será necessário digitar o nome de usuário e senha do administrador do computador quando solicitado pelo sistema. - Clique na guia Avançado.

- Na seção Logon seguro, desmarque a caixa de seleção Exigir que os usuários pressionem Ctrl+Alt+Delete se quiser desabilitar a sequência CTRL+ALT+DELETE.

Observação Se Avançado não estiver disponível, clique em Iniciar, em Executar, em Control Userpasswords2 e em OK.

A guia Avançado não está disponível sob certas condições. Por exemplo, se você for um usuário restrito, a guia Avançadonão estará disponível. Para obter mais informações, clique no número abaixo para ler o artigo na Base de Dados de Conhecimento Microsoft:

306992 Como gerenciar nomes de usuário e senhas armazenados em um computador de um domínio no Windows XP

O problema foi corrigido?

- Verifique se o problema foi corrigido. Se o problema tiver sido corrigido, você terá concluído esta seção. Se o problema não tiver sido corrigido, você poderá contatar o suporte.

- Aguardamos seus comentários. Para enviar comentários ou relatar problemas com essa solução, deixe um comentário no blog "Corrigir para mim" ou envie-nos um email.

Observações

- Se o computador fizer parte de um domínio, talvez haja diretrizes definidas no domínio que substituirão as configurações feitas no computador local.

- Quando a sequência CTRL+ALT+DELETE é desabilitada, cria-se uma falha na segurança. A sequência CTRL+ALT+DELETE só pode ser lida pelo Windows, o que garante que as informações na caixa de diálogo que se segue ao logon só possam ser lidas pelo Windows. Isso impede que programas invasores tenham acesso ao computador.

- Em computadores com MS-DOS (e alguns sistemas UNIX mais antigos), quando se pressiona CTRL+ALT+DELETE e ocorre uma "reinicialização a quente". Você pode usar o teclado para desligar o sistema operacional. Em computadores com o Windows (a partir do Microsoft Windows NT), a sequência CTRL+ALT+DELETE é interceptada pelo Windows. A vantagem da técnica de interceptação de pressionamento de tecla é impedir que o Windows seja desligado por alguém que não tenha acesso para fazê-lo.

Assinar:

Postagens (Atom)